Arhive categorii: Securitate

- Prima pagină > IT&C

- Arhivă după categorie "Securitate" ( Pagină5 )

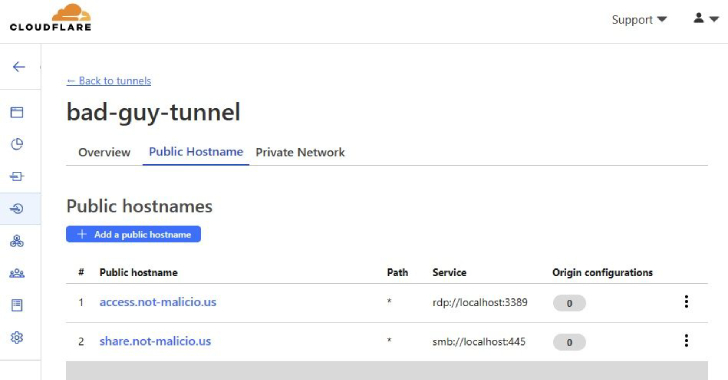

Noi cercetări au dezvăluit că actorii care reprezintă amenințări abuzează de tunelurile Cloudflare pentru a stabili canale de comunicare ascunse de pe gazde compromise și pentru a păstra accesul persistent.

„Cloudflared este foarte asemănător din punct de vedere funcțional cu ngrok„, a declarat Nic Finn, analist senior de informații despre amenințări la GuidePoint Security. „Cu toate acestea, Cloudflared diferă de ngrok prin faptul că oferă mult mai multe posibilități de utilizare în mod gratuit, inclusiv capacitatea de a găzdui conectivitate TCP pe cloudflared.„

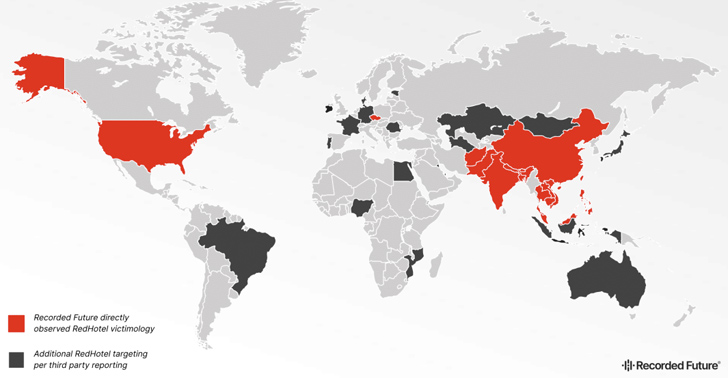

Hackerii asociați cu Ministerul Securității de Stat din China (MSS) au fost legați de atacuri în 17 țări diferite din Asia, Europa și America de Nord în perioada 2021-2023.

Firma de securitate cibernetică Recorded Future a atribuit setul de intruziuni unui grup de state-națiune pe care îl urmărește sub numele RedHotel (anterior Threat Activity Group-22 sau TAG-22), care se suprapune cu un grup de activități monitorizate pe scară largă ca Aquatic Panda, Bronze University, Charcoal Typhoon, Earth Lusca și Red Scylla (sau Red Dev 10).

Clusterele Kubernetes (K8s) expuse sunt exploatate de actori rău intenționați pentru a implementa mineri de criptomonede și alte backdoor-uri.

Firma de securitate în cloud Aqua, într-un raport împărtășit cu The Hacker News, a declarat că majoritatea clusterelor aparțineau unor organizații mici și mijlocii, cu un subset mai mic legat de companii mai mari, care acoperă sectoarele financiar, aerospațial, auto, industrial și de securitate.

Se creează o clonă după platforma dorita și se trimite victimei.

Când victima își introduce datele de conectare, trebuie să accesați site-ul original și să utilizați acele date pentru a trimite OTP real victimei. Odată ce a făcut solicitare OTP, un astfel de OTP va fi, de asemenea, trimis și dvs. ca apoi vă autentificați în cont victimei lui.