390.000+ acreditări WordPress furate prin intermediul exploatărilor PoC de găzduire a depozitelor GitHub rău intenționate

Activitatea malițioasă face parte dintr-o campanie de atac mai amplă întreprinsă de un actor de amenințare, denumit MUT-1244 (unde MUT se referă la „amenințare misterioasă neatribuită”) de către Datadog Security Labs, care implică phishing și mai multe depozite GitHub cu troieni care găzduiesc cod proof-of-concept (PoC) pentru exploatarea unor deficiențe de securitate cunoscute.

„Se crede că victimele sunt actori ofensivi – inclusiv pentesteri și cercetători în domeniul securității, precum și actori de amenințare rău intenționați – și au avut date sensibile precum chei private SSH și chei de acces AWS exfiltrate”, au declarat cercetătorii Christophe Tafani-Dereeper, Matt Muir și Adrian Korn într-o analiză împărtășită cu The Hacker News.

Nu este surprinzător faptul că cercetătorii în domeniul securității au fost o țintă atractivă pentru actorii din domeniul amenințărilor, inclusiv pentru grupurile de state naționale din Coreea de Nord, deoarece compromiterea sistemelor acestora ar putea furniza informații despre posibile exploatări legate de defecte de securitate nedeclarate la care ar putea lucra, care ar putea fi apoi valorificate pentru a organiza atacuri ulterioare.

În ultimii ani, a apărut o tendință prin care atacatorii încearcă să profite de dezvăluirile de vulnerabilități pentru a crea depozite GitHub folosind profiluri false care pretind că găzduiesc PoC-uri pentru defectele respective, dar care sunt de fapt concepute pentru a efectua furturi de date și chiar pentru a solicita plata în schimbul exploatării.

Campaniile întreprinse de MUT-1244 nu implică doar utilizarea depozitelor GitHub troianizate, ci și a e-mailurilor de phishing, ambele acționând ca un canal pentru a livra o sarcină utilă de a doua etapă capabilă să lanseze un miner de criptomonede, precum și să fure informații de sistem, chei SSH private, variabile de mediu și conținut asociat cu anumite foldere (de exemplu, ~/.aws) către File.io.

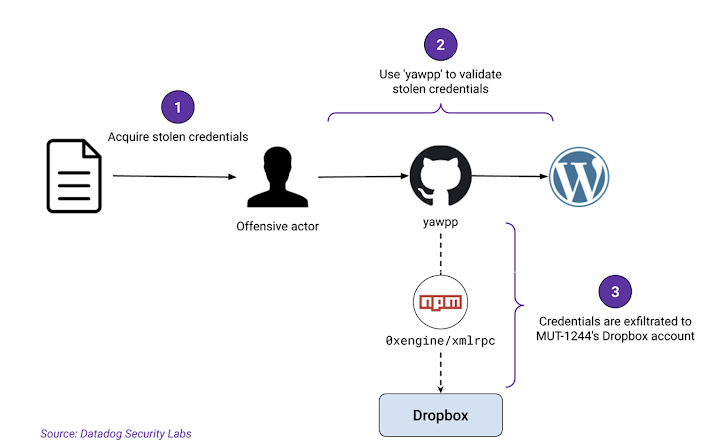

Un astfel de depozit a fost „github[.]com/hpc20235/yawpp”, care pretindea că este „Yet Another WordPress Poster”. Înainte de retragerea sa de către GitHub, acesta conținea două scripturi: Unul pentru validarea acreditărilor WordPress și altul pentru crearea de postări utilizând API-ul XML-RPC.

Dar instrumentul adăpostea, de asemenea, cod malițios sub forma unei dependențe npm necinstite, un pachet numit @0xengine/xmlrpc care a implementat același malware. Acesta a fost publicat inițial pe npm în octombrie 2023 ca un server și client XML-RPC bazat pe JavaScript pentru Node.js. Biblioteca nu mai este disponibilă pentru descărcare.

Este demn de remarcat faptul că firma de securitate cibernetică Checkmarx a dezvăluit luna trecută că pachetul npm a rămas activ timp de peste un an, atrăgând aproximativ 1 790 de descărcări.

Se spune că proiectul yawpp GitHub a permis exfiltrarea a peste 390 000 de acreditări, probabil pentru conturi WordPress, către un cont Dropbox controlat de atacator, prin compromiterea actorilor de amenințare neafiliați care au avut acces la aceste acreditări prin mijloace ilicite.

Datadog a declarat pentru The Hacker News că a valorificat propria telemetrie și schimbul de informații privind amenințările cu un furnizor terț de informații pentru a determina numărul de acreditări expuse.

O altă metodă utilizată pentru a livra sarcina utilă presupune trimiterea de e-mailuri de phishing către universitari, în care aceștia sunt păcăliți să viziteze linkuri care îi instruiesc să lanseze terminalul și să copieze-paste o comandă shell pentru a efectua o presupusă actualizare a kernelului. Descoperirea marchează prima dată când un atac de tip ClickFix a fost documentat împotriva sistemelor Linux.

„Al doilea vector de acces inițial pe care îl utilizează MUT-1244 este un set de utilizatori GitHub rău intenționați care publică dovezi de concept false pentru CVE-uri”, au explicat cercetătorii. „Majoritatea dintre aceștia au fost creați în octombrie sau noiembrie [2024], nu au nicio activitate legitimă și au o imagine de profil generată de AI”.

Unele dintre aceste depozite PoC false au fost evidențiate anterior de Alex Kaganovich, șeful global al echipei roșii de securitate ofensivă a Colgate-Palmolive, la mijlocul lunii octombrie 2024. Dar, într-o întorsătură interesantă, malware-ul de a doua etapă este prin patru moduri diferite:

- fișier de compilare a configurației backdoored

- Sarcină utilă malițioasă încorporată într-un fișier PDF

- Utilizarea unui dropper Python

- Includerea unui pachet npm malițios „0xengine/meow”

„MUT-1244 a fost capabil să compromită sistemul a zeci de victime, în principal red teamers, cercetători de securitate și oricine are un interes în descărcarea codului PoC exploit”, au declarat cercetătorii. „Acest lucru i-a permis lui MUT-1244 să obțină acces la informații sensibile, inclusiv chei SSH private, acreditări AWS și istoricul comenzilor”.

Sursa: thehackernews.com

Tradus și adaptat cu www.DeepL.com/Translator (free version)