O nouă tehnică malware ar putea exploata cadrul Windows UI pentru a eluda instrumentele EDR

„Pentru a exploata această tehnică, un utilizator trebuie să fie convins să ruleze un program care utilizează UI Automation”, a declarat Tomer Peled, cercetător în domeniul securității la Akamai, într-un raport împărtășit cu The Hacker News. „Acest lucru poate duce la executarea de comenzi stealthy, care pot recolta date sensibile, redirecționa browserele către site-uri web de phishing și multe altele”.

Chiar mai rău, atacatorii locali ar putea profita de acest punct orb de securitate pentru a executa comenzi și a citi/scrie mesaje din/în aplicații de mesagerie precum Slack și WhatsApp. În plus, aceasta ar putea fi, de asemenea, o armă potențială pentru a manipula elemente ale interfeței de utilizator într-o rețea.

Disponibil pentru prima dată în Windows XP ca parte a Microsoft .NET Framework, UI Automation este conceput pentru a oferi acces programatic la diverse elemente ale interfeței cu utilizatorul (UI) și pentru a ajuta utilizatorii să le manipuleze cu ajutorul produselor de tehnologie asistivă, precum cititoarele de ecran. De asemenea, poate fi utilizată în scenarii de testare automată.

„Aplicațiile de tehnologie asistivă au nevoie, de obicei, de acces la elementele protejate ale interfeței de utilizator a sistemului sau la alte procese care ar putea rula la un nivel de privilegii mai ridicat”, notează Microsoft într-un document de asistență. „Prin urmare, aplicațiile de tehnologie asistivă trebuie să fie de încredere pentru sistem și trebuie să ruleze cu privilegii speciale.”

„Pentru a obține acces la procese cu IL superior, o aplicație de tehnologie asistivă trebuie să seteze flagul UIAccess în manifestul aplicației și să fie lansată de un utilizator cu privilegii de administrator.”

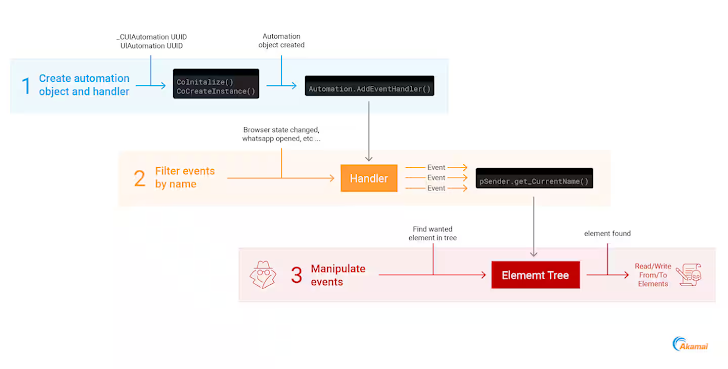

Interacțiunile interfeței utilizator cu elemente din alte aplicații se realizează prin utilizarea Modelului de obiecte componente (COM) ca mecanism de comunicare interproces (IPC). Acest lucru face posibilă crearea de obiecte UIA care pot fi utilizate pentru a interacționa cu o aplicație care se află în centrul atenției prin configurarea unui gestionar de evenimente care este declanșat atunci când sunt detectate anumite modificări ale interfeței.

Cercetarea Akamai a constatat că această abordare ar putea deschide, de asemenea, o cale pentru abuz, permițând actorilor rău intenționați să citească/scrie mesaje, să fure date introduse pe site-uri web (de exemplu, informații de plată) și să execute comenzi care redirecționează victimele către site-uri web rău intenționate atunci când o pagină web afișată în prezent într-un browser se actualizează sau se modifică.

„În plus față de elementele interfeței de utilizator afișate în prezent pe ecran cu care putem interacționa, mai multe elemente sunt încărcate în avans și plasate într-o cache”, a precizat Peled. „De asemenea, putem interacționa cu aceste elemente, cum ar fi citirea mesajelor care nu sunt afișate pe ecran sau chiar setarea casetei de text și trimiterea de mesaje fără ca acestea să fie reflectate pe ecran.”

Acestea fiind spuse, trebuie remarcat faptul că fiecare dintre aceste scenarii malițioase este o caracteristică intenționată a UI Automation, la fel cum API-ul serviciilor de accesibilitate Android a devenit o modalitate de bază pentru malware de a extrage informații de pe dispozitivele compromise.

„Acest lucru se întoarce la scopul urmărit de aplicație: Aceste niveluri de permisiuni trebuie să existe pentru a o putea utiliza”, a adăugat Peled. „Acesta este motivul pentru care UIA este capabilă să ocolească Defender – aplicația nu găsește nimic ieșit din comun. Dacă ceva este văzut mai degrabă ca o caracteristică decât ca un bug, logica mașinii va urma caracteristica.”

De la COM la DCOM: un vector de atac cu mișcare laterală

Dezvăluirea vine după ce Deep Instinct a dezvăluit că protocolul la distanță Distributed COM (DCOM), care permite componentelor software să comunice într-o rețea, ar putea fi exploatat pentru a scrie de la distanță sarcini utile personalizate pentru a crea un backdoor încorporat.

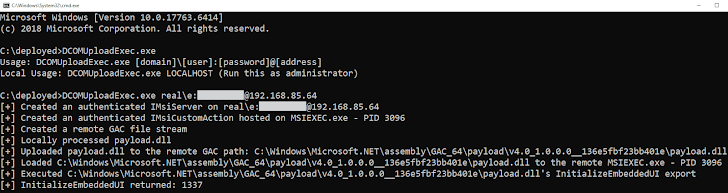

Atacul „permite scrierea de DLL-uri personalizate pe o mașină țintă, încărcarea lor într-un serviciu și executarea funcționalității lor cu parametri arbitrari”, a declarat cercetătorul în securitate Eliran Nissan. „Acest atac de tip backdoor abuzează de interfața COM IMsiServer”.

Acestea fiind spuse, compania israeliană de securitate cibernetică a menționat că un atac de acest tip lasă indicatori clari de compromis (IoC) care pot fi detectați și blocați. În plus, este necesar ca mașinile atacatorului și ale victimei să fie în același domeniu.

„Până acum, atacurile de mișcare laterală DCOM au fost cercetate exclusiv asupra obiectelor COM bazate pe IDispatch, datorită naturii lor scriptabile”, a declarat Nissan. Noua metodă „DCOM Upload & Execute” „scrie de la distanță sarcini utile personalizate în [Global Assembly Cache] a victimei, le execută dintr-un context de serviciu și comunică cu acestea, funcționând efectiv ca un backdoor încorporat”.

„Cercetarea prezentată aici dovedește că multe obiecte DCOM neașteptate pot fi exploatate pentru mișcări laterale și ar trebui aliniate apărări adecvate.”

Sursa: thehackernews.com

Tradus și adaptat cu www.DeepL.com/Translator (free version)